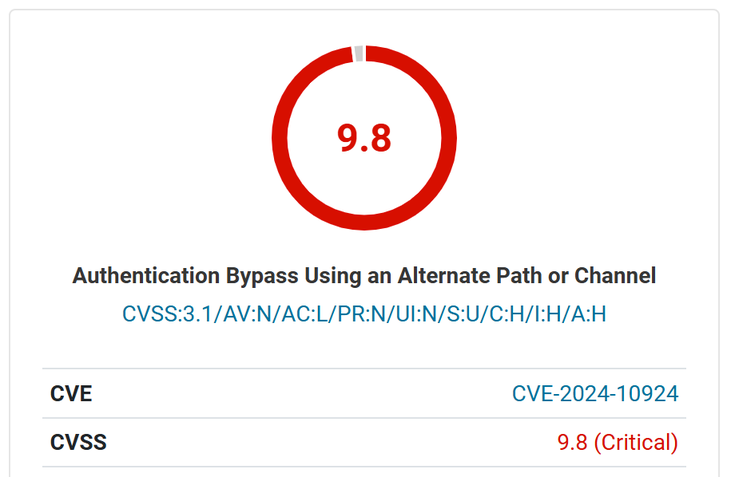

Wordfence 威胁情报团队在 Really Simple Security 插件(包括 Pro 和 Pro Multisite 版本)中发现了一个严重的身份验证绕过漏洞 (CVE-2024-10924)。该漏洞影响全球 400 多万个 WordPress 网站,被列为严重漏洞,CVSS 得分为 9.8。如果被利用,只要启用双因素身份验证,攻击者就可以在未经授权的情况下访问网站上的任何账户,包括管理员账户。

Wordfence威胁情报团队的István Márton于2024年11月6日发现了该漏洞,漏洞源于插件的双因素身份验证功能的不安全实施。

Márton在漏洞报告中解释说:“不幸的是,添加双因素身份验证的功能之一实施不安全,使得未经身份验证的攻击者有可能在启用双因素身份验证时通过简单的请求访问任何用户账户,包括管理员账户。”

技术细节揭示了该插件通过其 REST API 处理身份验证的方式存在漏洞。

报告指出:“最重要的问题和漏洞是由于函数在失败时会返回一个 WP_REST_Response 错误,但这个错误并没有在函数中进行处理。这基本上意味着,即使用户提供了错误的身份验证详细信息,插件仍然可以授予他们访问权限。”

CVE-2024-10924 的 CVSS 得分为 9.8,属于严重漏洞。攻击者可以利用这个漏洞访问易受攻击网站上的任何账户,包括管理员账户,从而完全接管网站。

Márton指出:“这使得威胁者有可能绕过身份验证,访问运行漏洞插件版本的网站上的任意账户。”

Wordfence和Really Simple Plugins团队一直在积极降低漏洞利用的风险。用户应确认他们运行的是最新版本的 Really Simple Security(9.1.2 版),并且他们的网站已经更新,特别是如果他们使用的是 9.0.0 版或更新版本。Wordfence 强调:“我们敦促用户尽快将其网站更新到最新的补丁版本……。”